5 نوع حمله به شبکه های بلاک چین

بلاک چین ها می توانند به خوبی در برابر حملات سایبری سنتی مقاومت کنند، اما مجرمان سایبری رویکردهای جدیدی را به طور خاص برای هک فناوری بلاک چین ابداع کرده اند. به عبارت دیگر، بلاک چین آنقدر که ما فکر می کنیم امن نیست. اگرچه امنیت در تمام فناوری های بلاک چین تعبیه شده است، حتی قوی ترین بلاک چین ها نیز در برابر مجرمان سایبری مدرن آسیب پذیر هستند. چرا؟ زیرا در آن پول وجود دارد و جایی که پول وجود دارد، هکرها و حملات نیز وجود دارند. در این مقاله 5 گونه وجود دارد حمله به شبکه بلاک چین در حال بررسی هستیم

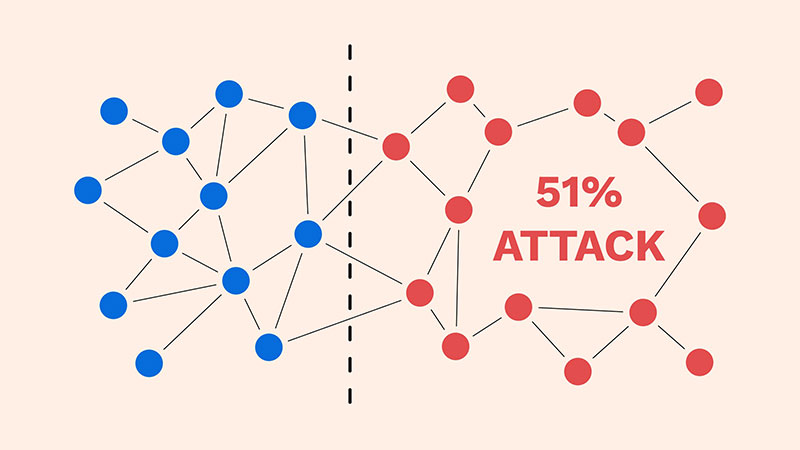

51% حملات یا اکثریت حمله

حمله 51% یکی از مهمترین 5 نوع است حمله به شبکه بلاک چین F- حمله اکثریت زمانی ممکن است که یک هکر کنترل بیش از 51 درصد از نرخ هش شبکه را در دست بگیرد و یک فورک جایگزین ایجاد کند که در نهایت بر فورک های موجود اولویت دارد. به زبان ساده، در این نوع حمله، بیشتر قدرت هش یک شبکه بلاک چین به یک فرد یا گروه داده می شود و در نتیجه اختلالی در شبکه بلاک چین ایجاد می شود. با در دست گرفتن کنترل شبکه از یک فرد یا گروه در شبکه بلاک چین، ترتیب تراکنش ها به راحتی قابل تغییر یا حذف است. کنترل کننده حتی می تواند تراکنش های انجام شده را معکوس کند. حملات 51 درصدی می تواند باعث افت ارزش یک ارز دیجیتال شود، بنابراین به دلیل عدم امنیت احتمال حذف ارز دیجیتال مورد حمله وجود دارد.

حداقل پنج ارز دیجیتال Verge، ZenCash، Monacoin، Bitcoin Gold و Litecoin Cash تاکنون 51 درصد از حملات را متحمل شده اند. حمله کلاسیک اتریوم (ETC) که در آگوست 2020 رخ داد نمونه دیگری از حمله 51 درصدی است. هزینه این حمله تقریباً 5.6 میلیون دلار بود. ظاهراً هکر اطلاعات خوبی از پروتکل ETC داشت و توانست 4280 بلوک را در چهار روز قبل از اینکه پلتفرم متوجه حمله شود ماین کند. تنها پنج روز پس از این حادثه، ETC دومین حمله 51 درصدی را متحمل شد که طی آن یک معدنچی 4000 بلوک را سازماندهی مجدد کرد.

حملات فینی

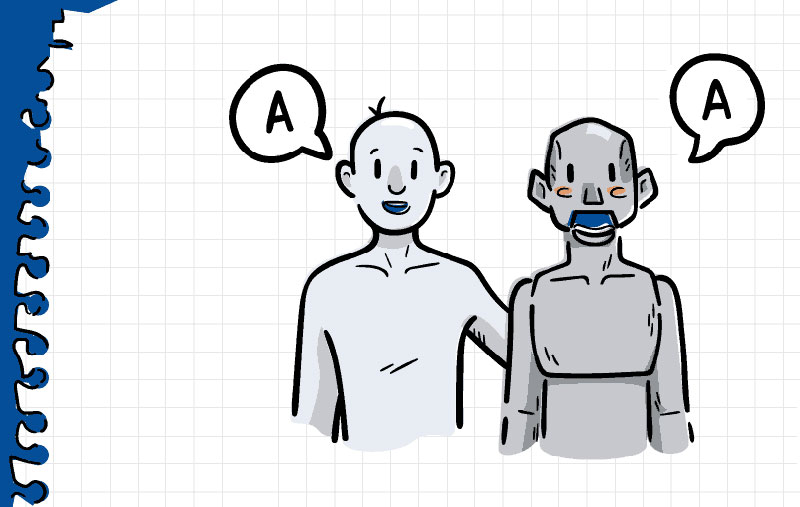

یکی از 5 گونه حمله به شبکه بلاک چین حمله فینی حمله Finney زمانی امکان پذیر است که یک تراکنش به یک بلوک متصل شود و یک تراکنش یکسان قبل از انتشار آن بلوک از پیش تعیین شده در شبکه ایجاد شود، در نتیجه تراکنش مشابه دوم را باطل می کند.

حمله Finney اولین حمله یا هک بیت کوین شناخته شده است و توسط اولین شخصی که تراکنش بیت کوین را دریافت کرد، Hal Finney کشف شد. هک فینی، یا حمله به افتخار وی، یک نوع بسیار خاص از حملات دو هزینه ای است که بیت کوین و تمام ارزهای رمزپایه مشتق شده از آن را تحت تاثیر قرار می دهد.

اولین دریافت کننده تراکنش بیت کوین هال فینی بود. هال فینی اولین کسی بود که در مورد شروع بیت کوین صحبت کرد. او همچنین اولین کسی بود که احتمال حمله مضاعف علیه بیت کوین را مطرح کرد. به همین دلیل این حمله به افتخار او Finney Hack یا Finney Attack نامگذاری شده است.

وقتی شخصی تراکنش تایید نشده در شبکه را می پذیرد چه اتفاقی می افتد؟ این اساس حمله فینی است. فینی در توضیح این حمله اظهار داشت که یک ماینر می تواند بلوکی ایجاد کند که شامل تراکنش از آدرس A به آدرس B دیگر باشد، تا زمانی که هر دو آدرس متعلق به او باشد. سپس پرداخت دیگری با همان ارزها انجام می دهد و تراکنش از آدرس A به آدرس C (که متعلق به کاربر دیگری است) ارسال می شود. اگر کاربر مذکور (C) تراکنش را بدون تایید شبکه بپذیرد، مهاجم می تواند بلوک حاوی تراکنش اصلی خود را آزاد کند. این امر تراکنش با کاربر را باطل می کند و به مهاجم اجازه می دهد تا دو برابر هزینه کند.

این حمله در 3 مرحله انجام می شود:

گام اول: مهاجم یک تراکنش انجام می دهد که در آن سکه های خود را به آدرسی که تحت کنترل خود است می فرستد. پس از انجام این عمل، استخراج یک بلوک معتبر که تراکنش مذکور در آن گنجانده شده است، آغاز می شود.

مرحله دوم: هنگامی که بلوک را با موفقیت استخراج کرد و تراکنش را تکمیل کرد، آن را به شبکه منتقل نمی کند. در عوض، او با همان مقدار سکه ای که در اولین تراکنش استفاده کرده بود، خرید می کند و به دنبال پرداخت هزینه برخی کالاها یا خدمات با همان مقدار پول است.

مرحله سوم: پس از انجام و پذیرش تراکنش توسط تاجر، بدون تایید تراکنش، مهاجم بلوک استخراج شده را به شبکه منتقل می کند. این عمل باعث میشود شبکه بلاک را تایید کرده و آن را بپذیرد و در عین حال تراکنش را برای کاربر C باطل کند.

البته این نوع حمله مستلزم زمان بندی دقیق و حوصله زیاد از سوی مهاجم است. از آنجایی که برای یافتن یک بلوک باید منتظر بمانید، بسته به تعداد ماینرها و سختی شبکه ممکن است زمان زیادی طول بکشد. علاوه بر این، مهاجم باید بتواند در عرض چند دقیقه برخی از کالاها را خریداری کند یا هزینه خدمات را از طریق سرمایه گذار بپردازد. زیرا اگر ماینر دیگری بلاک دیگری را پیدا کند و بفرستد با سرمایه گذار وارد معامله می شود و حمله او با شکست مواجه می شود. حمله Finney تنها در صورتی امکان پذیر است که گیرنده تراکنش تایید نشده را بپذیرد.

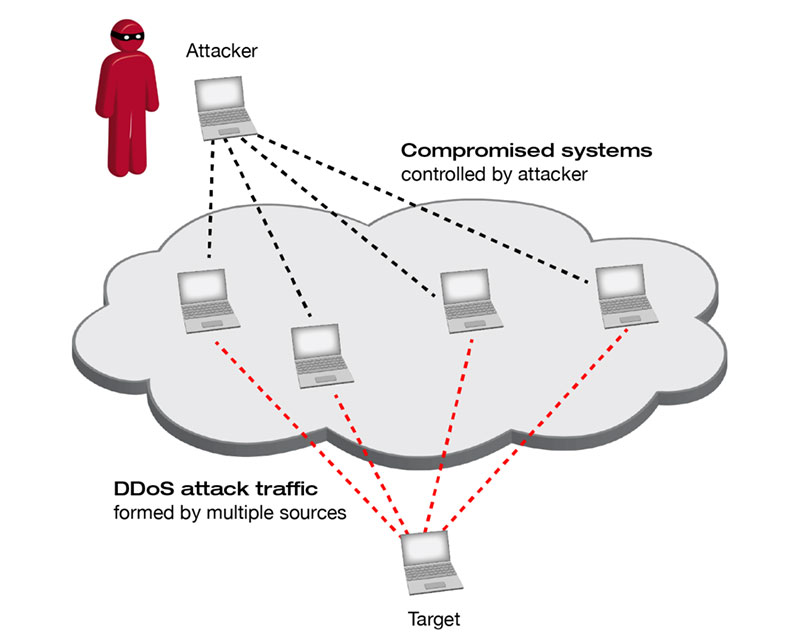

حمله DIDAS یا انکار سرویس توزیع شده

DDoS یکی از 5 گونه حمله به شبکه بلاک چین جایی است که خرابکاران از تعداد زیادی کامپیوتر برای ارسال ترافیک بسیار سنگین به شبکه بلاک چین استفاده می کنند و عملکرد عادی شبکه را مختل می کنند به طوری که شبکه نمی تواند چندین ساعت کار کند.

یکی از مهم ترین و معروف ترین حملات DIDAS، حمله به Steemit و صرافی Bitmax است.

در دیداس، مهاجم کنترل شبکه ای از ماشین های حمله آنلاین را به دست می گیرد و همراه با او، سایر کامپیوترها و سیستم ها نیز به بدافزار آلوده شده و به ربات تبدیل می شوند. سپس مهاجم ماشینها را با کنترل از راه دور روی گروهی از رباتها (به نام باتنت) کنترل میکند و در نتیجه باعث میشود که ترافیک به شبکه جریان یابد. حمله دیداس می تواند هر سرویس آنلاین را مختل کند و از دسترسی کاربران به آن سرویس جلوگیری کند.

برخلاف سایر حملات سایبری، حملات DDoS سعی در نقض محیط امنیتی شما ندارند. در عوض، هدف حمله DIDAS این است که وب سایت و سرورهای شما را برای کاربران قانونی غیرقابل دسترس کند. تأثیر یک حمله DDoS می تواند برای روزها، هفته ها و حتی ماه ها ادامه داشته باشد، بنابراین یک DDoS می تواند برای هر سازمان آنلاین بسیار مخرب باشد. حملات DIDAS می تواند منجر به از دست رفتن درآمد، کاهش اعتماد مصرف کننده و آسیب بلندمدت به شهرت شود.

حمله سریع

در حمله سرعت، هکر دو تراکنش متوالی را ارسال می کند که تنها یکی از آنها تایید می شود. هدف از حمله سرعت این است که هکر چیزی را با یک تراکنش تایید نشده بخرد و قبل از تایید آن را لغو کند. این تنها در صورتی اتفاق می افتد که تاجر و گیرنده تراکنش تایید نشده را بپذیرند. مانند حمله Finney، حمله سرعت تنها در صورتی امکان پذیر است که گیرنده تراکنش تایید نشده را بپذیرد.

حمله سمور

Sybil Attack دیگری است 5 نوع حمله شبکه بلاک چین وجود دارد که سعی می کند یک شبکه همتا به همتا را با هویت های جعلی دستکاری کند. این هویت های جعلی مانند کاربران عادی به نظر می رسند. البته هویت های جعلی با هویت واقعی کنترل می شوند.

هویت های جعلی باعث ایجاد رأی مضاعف می شود و کنترل کننده هویت جعلی می تواند به دلیل رأی گیری مضاعف بر شبکه تأثیر بگذارد. یک نمونه از حمله سیبل در انتخابات ایالات متحده رخ داد، جایی که روسیه از طریق حساب های کاربری جعلی بر روند و نتیجه انتخابات ایالات متحده تأثیر گذاشت.

بنابراین حمله سیبل در رای گیری و تصمیم گیری های جمعی موثر است و شناخت این نوع حمله بسیار مهم است. از سوی دیگر، حملات Siebel می تواند برخی از مشارکت کنندگان را سانسور کند. یعنی تعدادی گره Siebel گره شما را احاطه کرده و از برقراری ارتباط با سایر گره های واقعی در شبکه جلوگیری می کنند و به این ترتیب نمی توانید اطلاعات دریافت کرده و اطلاعاتی را به شبکه ارسال کنید.

نتیجه

یکی از موضوعاتی که طرفداران شبکه بلاکچین به آن افتخار می کنند، امنیت شبکه بلاک چین است، اما هکرها و مجرمان سایبری در دنیای مدرن امروزی ثابت کرده اند که شبکه بلاک چین 100% ایمن نیست. در این مقاله 5 نوع داریم حمله به شبکه بلاک چین ما حمله 51٪، حمله Finney، حمله Siebel، حمله DDoS و حمله سرعت را بررسی کردیم.

این نوع حمله برای امنیت شبکه بلاک چین و سرمایه سرمایه گذاران بسیار خطرناک است. البته توسعه دهندگان این شبکه امیدوارند به مرور زمان قدرت محاسباتی بیشتری به شبکه ها اضافه شود و در نتیجه حمله به این شبکه ها دشوارتر از قبل شود.